Tabla de Contenidos

Descubrimiento del Malware CosmicEnergy

El panorama de las amenazas cibernéticas nunca duerme. Se ha identificado una nueva cepa de malware llamada CosmicEnergy, que es capaz de infiltrarse y perturbar sistemas esenciales en entornos industriales. La firma de inteligencia de amenazas Mandiant, propiedad de Google, hizo público el hallazgo de esta amenaza emergente.

CosmicEnergy: la Nueva Ameaza Invisible

La funcionalidad primaria de CosmicEnergy radica en su diseño para provocar interrupciones en el suministro eléctrico. Interactúa con los dispositivos IEC 60870-5-104 (IEC-104), como las Unidades Terminales Remotas (RTU), ampliamente utilizados en las operaciones de transmisión y distribución eléctrica en Europa, Medio Oriente y Asia.

Posibles Orígenes de CosmicEnergy

Existen vínculos circunstanciales que sugieren que la empresa de telecomunicaciones rusa Rostelecom-Solar podría haber desarrollado CosmicEnergy como una herramienta para simular la interrupción de la energía y realizar ejercicios de respuesta a emergencias. Esta posibilidad plantea la teoría de que el malware fue creado para recrear escenarios de ataques realistas contra las redes eléctricas.

Funcionalidad de CosmicEnergy

CosmicEnergy comparte similitudes con Industroyer, un malware atribuido al grupo respaldado por el Kremlin, Sandworm. Ambos malwares aprovechan el protocolo de comunicación industrial IEC-104 para emitir comandos a las RTU. Esto permite a un atacante enviar órdenes remotas para alterar el funcionamiento de los interruptores de línea de alimentación y los interruptores de circuito, causando interrupciones de energía.

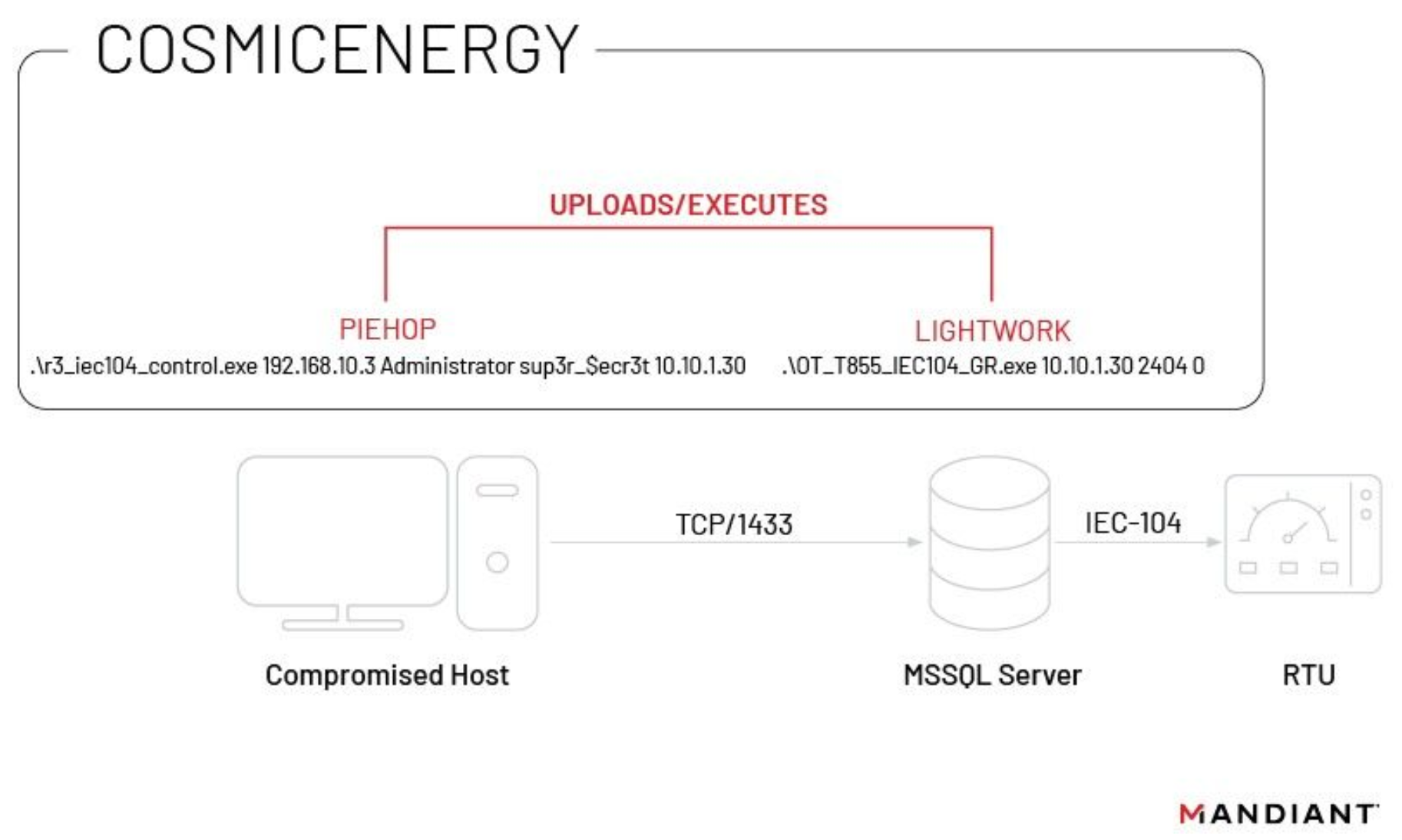

Componentes Clave: PieHop y Lightwork

Dos elementos, PieHop y Lightwork, son las herramientas de interrupción escritas en Python y C ++ respectivamente que transmiten los comandos IEC-104 al equipo industrial conectado. Sin embargo, CosmicEnergy carece de capacidades de intrusión y descubrimiento, lo que indica que necesita un operador que realice un reconocimiento interno de la red para determinar las direcciones IP del dispositivo IEC-104 que se dirigen.

Conclusiones y Recomendaciones

El hallazgo de CosmicEnergy resalta nuevos desarrollos en el paisaje de las amenazas a la Tecnología Operativa (OT). Destaca la importancia de estar familiarizado con las familias de malware y cómo funcionan para mantener programas de caza y detección de amenazas eficaces.