Tabla de Contenidos

Introducción: Un Peligro Emergente en la Ciberseguridad

Los ataques cibernéticos han tomado una nueva dimensión con la reciente proliferación de una plataforma de phishing como servicio (PHAAS o PAAS) conocida como «Greatness». Desde al menos mediados de 2012, los ciberdelincuentes han estado utilizando este sistema para apuntar a los usuarios comerciales de Microsoft 365. Greatness ha simplificado significativamente el proceso de lanzar ataques de phishing, lo que ha facilitado a los delincuentes su incursión en este tipo de actividades criminales.

Greatness: El Arma Preferida para los Ataques Cibernéticos

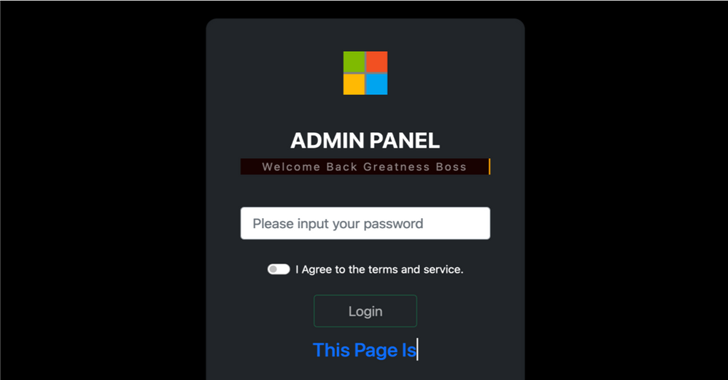

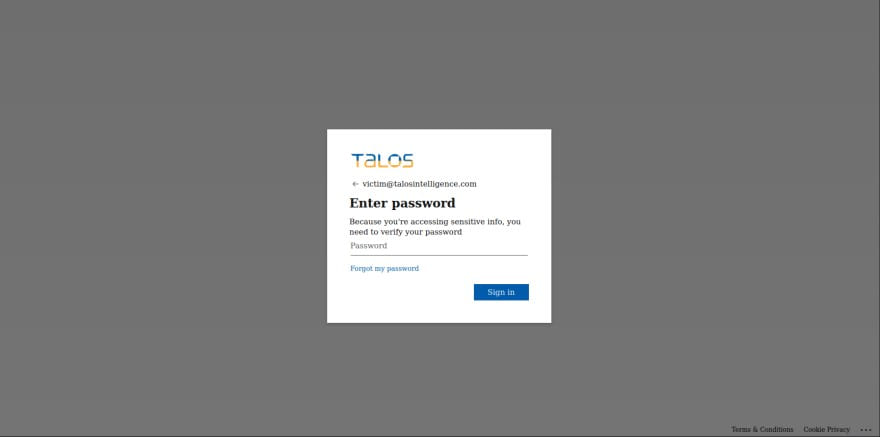

La singularidad de Greatness radica en que se centra exclusivamente en el diseño de páginas de phishing para Microsoft 365. Proporciona a sus afiliados herramientas como un adjunto y un constructor de enlaces, que facilitan la creación de páginas de inicio y señuelo que parecen auténticas. Tiago Pereira, investigador de Cisco Talos, ha comentado sobre las capacidades de Greatness, destacando características como la capacidad para pre-llenar la dirección de correo electrónico de la víctima y mostrar su logo e imagen de fondo corporativos, extraídos directamente de la página de inicio de sesión de Microsoft 365 de la organización objetivo.

Las campañas de phishing que emplean Greatness han atacado principalmente a entidades de fabricación, atención médica y tecnología en los Estados Unidos, Reino Unido, Australia, Sudáfrica y Canadá. Se ha registrado un aumento de actividad en diciembre de 2022 y marzo de 2023.

El Modus Operandi de los Ataques Cibernéticos con Greatness

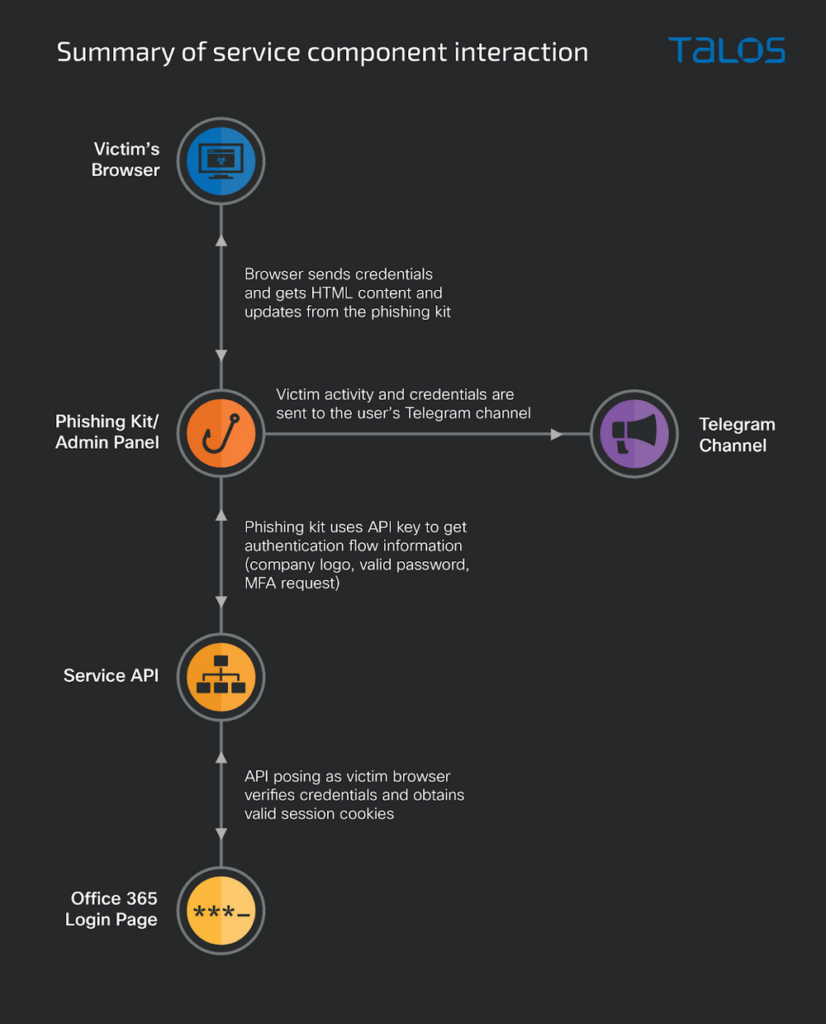

Greatness ofrece a los actores de amenaza, sean novatos o experimentados, un servicio rentable y escalable para diseñar páginas de inicio convincentes y eludir la autenticación de dos factores (2FA). Funciona a través de un proceso en el que las páginas de señuelo actúan como un proxy inverso para recoger las credenciales y contraseñas únicas basadas en el tiempo (TOTP) ingresadas por las víctimas.

Las cadenas de ataque comienzan con correos electrónicos maliciosos que contienen un archivo adjunto HTML. Al abrir este archivo, se ejecuta un código JavaScript que redirige al usuario a una página de destino. Esta página ya tiene la dirección de correo electrónico del destinatario pre-llenada y solicita su contraseña y código MFA.

Las credenciales y tokens ingresados se envían posteriormente al canal de Telegram del afiliado para obtener acceso no autorizado a las cuentas en cuestión. Greatness también ofrece un panel de administración que permite al afiliado configurar el bot de Telegram, realizar un seguimiento de la información robada e incluso construir archivos adjuntos o enlaces atrapados.

Greatness: Herramienta Avanzada de Ataques Cibernéticos

Además, cada afiliado debe tener una clave API válida para poder cargar la página de phishing. Esta clave API también impide que las direcciones IP no deseadas vean la página de phishing, y facilita la comunicación con la página de inicio de sesión de Microsoft 365.

La interacción entre el kit de phishing y la API resulta en un ataque de ‘Man-in-the-Middle’, donde la información de la víctima es solicitada y luego enviada a la página de inicio de sesión legítima en tiempo real. «Esto permite que el afiliado de PAAS robe nombres de usuario y contraseñas, junto con las cookies de sesión autenticadas si la víctima usa MFA», explicó Pereira.

Conclusion: El Futuro de la Ciberseguridad y la Lucha Contra los Ataques Cibernéticos

Estos hallazgos ocurren en un momento en que Microsoft ha comenzado a implementar la coincidencia de números en las notificaciones push del autenticador de Microsoft desde el 8 de mayo de 2023 para mejorar las protecciones de 2FA y defenderse contra estos ataques.

Imagen: «Icono del autenticador de Microsoft y una alerta de seguridad»

Es evidente que las plataformas como Greatness representan una amenaza creciente y avanzada para la ciberseguridad. Como siempre, la mejor defensa contra estos ataques cibernéticos es la educación y la concienciación sobre las prácticas de seguridad en línea, junto con la implementación de medidas de seguridad robustas, como la autenticación de dos factores.

Articulo Similar: Desmantelada la Mafia de los Trinitarios en España

Los comentarios están cerrados.