Regreso de HiatusRAT con Nuevas Actividades

Los actores de amenazas detrás del malware HiatusRAT han regresado con una nueva ola de actividades de reconocimiento y objetivos dirigidos a organizaciones con sede en Taiwán y un sistema de adquisiciones militares de EE.UU.

Nuevas Tácticas y Objetivos

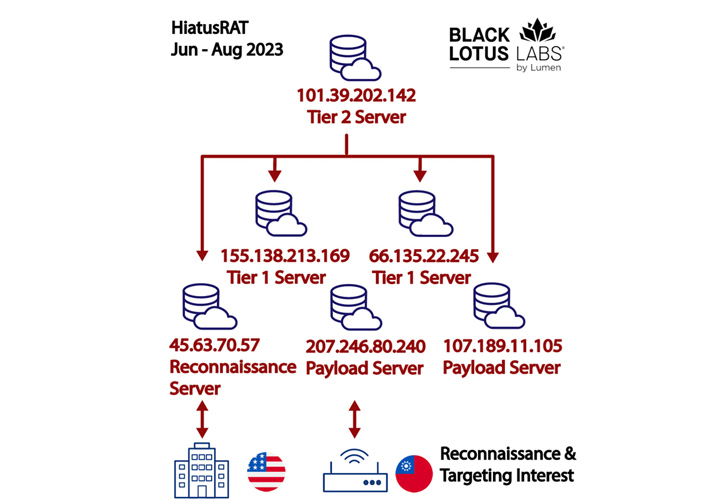

Además de recompilar muestras de malware para diferentes arquitecturas, se dice que los artefactos han sido alojados en nuevos servidores privados virtuales (VPSs), según un informe publicado la semana pasada por Lumen Black Lotus Labs.

La firma de ciberseguridad describió la actividad como «descarada» y «una de las más audaces», sin mostrar signos de desaceleración. La identidad y el origen de los actores de amenazas son actualmente desconocidos.

Empresas y Organizaciones en la Mira

Los objetivos incluyeron empresas comerciales, como fabricantes de semiconductores y productos químicos, y al menos una organización gubernamental municipal en Taiwán, así como un servidor del Departamento de Defensa de EE.UU. (DoD) asociado con la presentación y recuperación de propuestas para contratos de defensa.

Historial de HiatusRAT

HiatusRAT fue revelado por primera vez por la compañía de ciberseguridad en marzo de 2023, habiendo dirigido routers de grado empresarial para espiar encubiertamente a víctimas ubicadas principalmente en América Latina y Europa en una campaña que comenzó en julio de 2022.

Detalles Técnicos y Ataques Recientes

El último conjunto de ataques, observados desde mediados de junio hasta agosto de 2023, implica el uso de binarios HiatusRAT preconstruidos específicamente diseñados para varias arquitecturas.

Un análisis de telemetría reveló que «más del 91% de las conexiones entrantes provenían de Taiwán, y parecía haber una preferencia por los dispositivos periféricos fabricados por Ruckus».

Infraestructura y Ataque al DoD

La infraestructura de HiatusRAT consta de servidores de carga útil y reconocimiento, que se comunican directamente con las redes de las víctimas. Los atacantes han sido identificados usando dos direcciones IP diferentes para conectarse al servidor del DoD, transfiriendo aproximadamente 11 MB de datos bidireccionales.

Objetivo Final y Patrones Recientes

No está claro cuál es el objetivo final, pero se sospecha que el adversario pudo haber estado buscando información pública relacionada con contratos militares actuales y futuros.

El ataque a activos perimetrales, como routers, ha seguido un patrón en los últimos meses, con actores de amenazas afiliados a China vinculados a la explotación de vulnerabilidades en dispositivos Fortinet y SonicWall no parcheados.

Persistencia de los Atacantes

«A pesar de las divulgaciones anteriores de herramientas y capacidades, el actor de amenazas tomó los pasos más mínimos para cambiar los servidores de carga útil existentes y continuó con sus operaciones, sin siquiera intentar reconfigurar su infraestructura C2», señaló la compañía.