Indice

Orígenes y Operaciones de Asylum Ambuscade

El grupo cibercriminal conocido como Asylum Ambuscade ha estado operando en el ámbito del cibercrimen y el espionaje cibernético desde principios de 2020.

Según un análisis publicado por ESET, es un grupo que se dedica al crimen en línea, apuntando principalmente a clientes de bancos y comerciantes de criptomonedas en diversas regiones, incluyendo Norteamérica y Europa. Además, Asylum Ambuscade también se dedica al espionaje contra entidades gubernamentales en Europa y Asia Central.

Asylum Ambuscade fue documentado por primera vez por Proofpoint en marzo de 2022 como una campaña de phishing respaldada por un estado-nación, que tenía como objetivo entidades gubernamentales europeas en un intento por obtener información de inteligencia sobre el movimiento de refugiados y suministros en la región.

El objetivo de los atacantes, según la firma de ciberseguridad eslovaca, es sustraer información confidencial y credenciales de correo electrónico web de portales de correo electrónico gubernamentales oficiales.

Método de Ataque y Expansión de Asylum Ambuscade

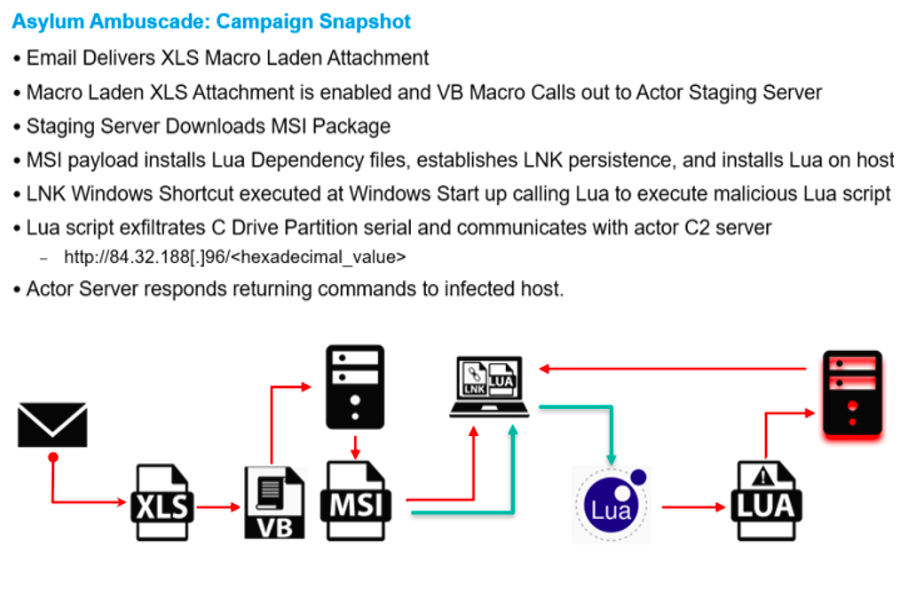

El ataque comienza con un correo electrónico de spear-phishing que contiene un adjunto malicioso en forma de una hoja de cálculo de Excel. Cuando se abre este archivo, explota el código VBA o la vulnerabilidad de Follina (CVE-2022-30190) para descargar un paquete MSI de un servidor remoto.

Este instalador, a su vez, despliega un descargador escrito en Lua llamado SunSeed (o su equivalente en Script de Visual Basic) que luego recupera un malware basado en AutoHotkey conocido como AHK Bot desde un servidor remoto.

Lo que hace destacar a Asylum Ambuscade es su oleada de cibercrímenes que ha acumulado más de 4,500 víctimas en todo el mundo desde enero de 2022, con la mayoría de ellas ubicadas en Norteamérica, Asia, África, Europa y Sudamérica.

«El enfoque es muy amplio e incluye principalmente a individuos, comerciantes de criptomonedas y pequeñas y medianas empresas (PYMES) en diversos sectores», dijo el investigador de ESET, Matthieu Faou.

Mientras que un aspecto de los ataques está diseñado para robar criptomonedas, el objetivo de las PYMES probablemente sea un intento de monetizar el acceso vendiéndolo a otros grupos cibercriminales para obtener beneficios ilícitos.

La cadena de compromiso sigue un patrón similar con la excepción del vector de intrusión inicial, que implica el uso de un anuncio falso de Google o un sistema de dirección de tráfico (TDS) para redirigir a las posibles víctimas a un sitio web falso que entrega un archivo JavaScript lleno de malware.

Las operaciones de este grupo de cibercrimen son tan peculiares que también incluyen esfuerzos de espionaje cibernético, lo que ha llevado a la especulación de que «Asylum Ambuscade es un grupo de cibercrimen que está realizando algo de espionaje cibernético al margen».

Esto es bastante inusual en el panorama de amenazas y convierte a Asylum Ambuscade en una rareza en este ámbito.