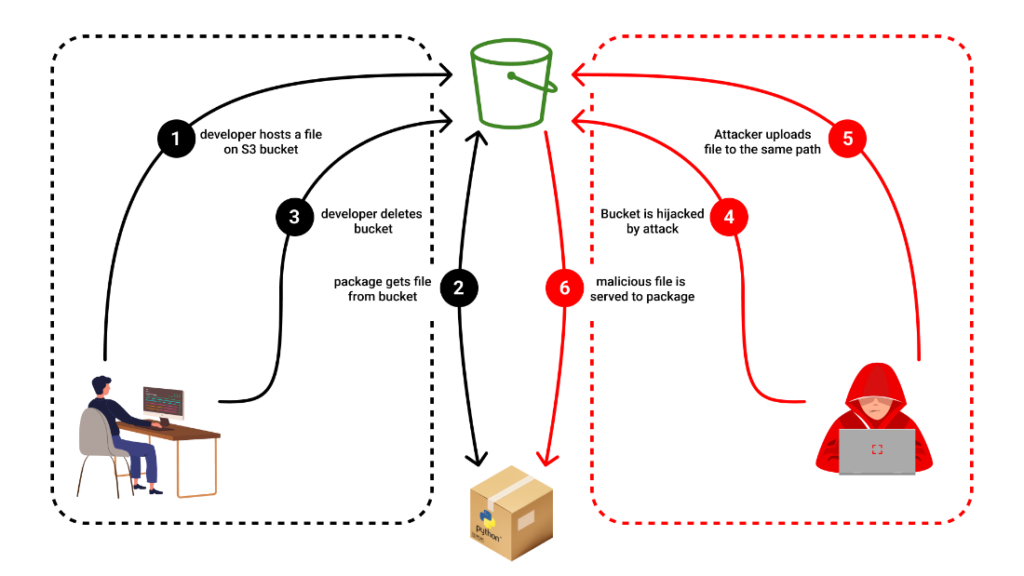

Se ha descubierto una nueva forma de ataque a la cadena de suministro que se dirige a proyectos de código abierto. Se ha descubierto que los actores de amenazas pueden tomar el control de los Buckets de Amazon S3 vencidos y entregar archivos binarios maliciosos sin alterar los propios módulos.

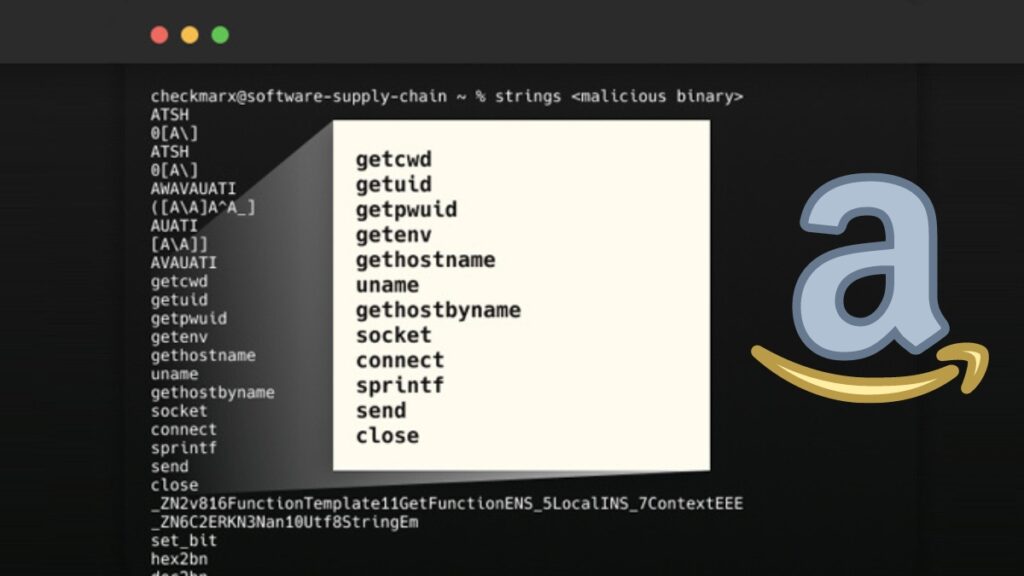

Estos archivos binarios roban ID de usuario, contraseñas y otras variables de entorno y luego filtran los datos robados al depósito secuestrado.

Este ataque se vio por primera vez en el caso de un paquete npm llamado bignum, que dependía de un depósito de Amazon S3 para descargar versiones binarias preconstruidas de un complemento.

Un actor de amenazas desconocido ha aprovechado la oportunidad para entregar malware cuando los usuarios desprevenidos descargan el paquete. Se ha descubierto que muchos paquetes utilizan Buckets S3 abandonados, lo que los hace vulnerables a este vector de ataque.

Esta es una señal de que los actores de amenazas buscan constantemente nuevas formas de envenenar la cadena de suministro de software.

Para protegerse contra estas amenazas, los desarrolladores y los equipos de seguridad deben monitorear sus ecosistemas API en busca de vulnerabilidades sin explotar y tomar medidas proactivas hacia una seguridad inquebrantable.

Nachshon advirtió recientemente que los Buckets de alojamiento olvidados y los subdominios obsoletos pueden usarse como armas para el robo y la intrusión de datos.

Esto ocurre poco después de que Cyble descubriera 160 paquetes maliciosos de python que se habían descargado más de 45,000 veces, con la capacidad de extraer información de inicio de sesión y detalles de tarjetas de crédito.