Tabla of Contenidos

Geacon – Una Nueva Amenaza Emergente

Los sistemas Apple MacOS se enfrentan a una nueva amenaza en el horizonte: una implementación de Golang de Cobalt Strike llamada Geacon. Según los recientes hallazgos de Sentinelone, ha habido un aumento notable en las cargas útiles de Geacon en Virustotal en los últimos meses.

Algunas de estas cargas útiles podrían ser el resultado de operaciones del equipo rojo, pero otras parecen ser indicativos de ataques maliciosos genuinos, como señalan los investigadores de seguridad Phil Stokes y Dinesh Devadoss.

Cobalt Strike y Geacon: Herramientas de Simulación y Amenaza

Cobalt Strike, desarrollado por Fortra, es una herramienta de simulación de equipo rojo y adversario de renombre. Sin embargo, debido a su amplia gama de capacidades, las versiones ilegalmente crackeadas del software han sido utilizadas por actores de amenazas durante años.

Geacon es una variante GO de Cobalt Strike, disponible en Github desde febrero de 2020. Aunque la actividad posterior a la explotación asociada con Cobalt Strike ha apuntado principalmente a Windows, los ataques contra MacOS son bastante inusuales. Esto podría cambiar con la creciente aparición de artefactos de Geacon en la naturaleza.

Geacon y su Impacto en MacOS

En abril de 2023, dos nuevas muestras de Geacon (Geacon_plus y Geacon_Pro) trazaron sus orígenes a dos desarrolladores chinos anónimos, Z3Ratu1 y H4DE5. Aunque el proyecto Geacon_Pro ya no es accesible en GitHub, un archivo de Internet capturado en marzo de 2023 muestra su habilidad para evadir motores antivirus de alto perfil.

Los investigadores de Sentinelone descubrieron que una de las cargas útiles, etiquetada como «Xu Yiqing_20230320.App», utiliza un AppleScript de solo ejecución para conectar a un servidor remoto y descargar una carga útil de Geacon. Es compatible con las arquitecturas Apple Silicon e Intel. La carga útil de Geacon sin firmar se recupera de una dirección IP en China.

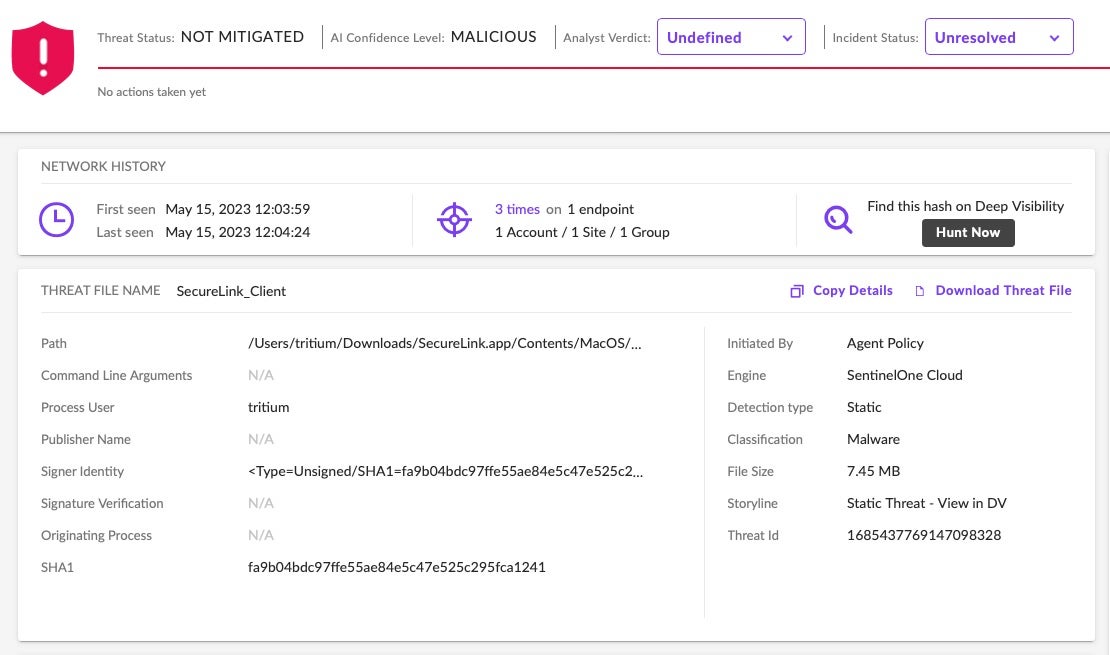

La segunda muestra identificada por la empresa de seguridad cibernética está integrada dentro de una aplicación troyanizada disfrazada de la aplicación Securelink Remote Support (Securelink.App) y apunta principalmente a dispositivos Intel. Esta aplicación solicita permiso para acceder a contactos, fotos, recordatorios, así como la cámara y el micrófono del dispositivo.

Conclusión y Recomendaciones

El ecosistema de MacOS está siendo cada vez más atacado por una variedad de actores de amenazas, incluidos grupos patrocinados por el estado, para desplegar puertas traseras y robar información. El incremento en las muestras de Geacon sugiere que los equipos de seguridad deberían prestar atención a esta herramienta y asegurar la implementación de medidas de protección adecuadas.

Geacon, como se ha demostrado, es una amenaza creciente y potencialmente disruptiva para MacOS. Aunque algunas cargas útiles pueden ser parte de operaciones legítimas del equipo rojo, es indiscutible que existe un número creciente de ataques maliciosos que utilizan esta herramienta.

La habilidad de Geacon para evadir motores antivirus populares y su compatibilidad con las arquitecturas Apple Silicon e Intel aumentan aún más la gravedad de esta amenaza. Además, los actores de amenazas son cada vez más sofisticados, como se evidencia por la carga útil de Geacon incrustada en una aplicación troyanizada que se hace pasar por la aplicación Securelink Remote Support.

Aunque el proyecto Geacon_Pro ya no está accesible en Github, el archivo de Internet capturado indica que los desarrolladores de amenazas están buscando constantemente maneras de mejorar sus herramientas y tácticas. Esto subraya la necesidad de que las organizaciones se mantengan vigilantes y actualizadas en cuanto a las últimas amenazas y tendencias de seguridad cibernética.

En conclusión, Geacon representa una amenaza creciente que requiere la atención de los profesionales de la seguridad cibernética. Los equipos de seguridad deben prestar atención a esta herramienta y garantizar que tengan protecciones robustas establecidas para defenderse contra esta y otras amenazas emergentes. La protección eficaz contra Geacon requerirá una combinación de tecnología de seguridad avanzada, conciencia y educación del usuario, y un enfoque proactivo para la gestión de la seguridad cibernética.