Agencias de Ciberseguridad Revelan Detalles de Malware

Las agencias de ciberseguridad de Australia, Canadá, Nueva Zelanda, Reino Unido y EE.UU. han revelado detalles sobre un ataque de malware Infamous Chisel móvil que afecta a dispositivos Android del ejército ucraniano.

Este software malicioso, denominado «Infamous Chisel», es atribuido a Sandworm, un actor patrocinado por el estado ruso.

Funcionalidades del Malware

Este malware permite el acceso no autorizado a dispositivos comprometidos, escanea archivos, monitorea tráfico y roba información sensible periódicamente.

Se descubrió que las fuerzas rusas capturaron tablets ucranianas en el campo de batalla, utilizándolas para diseminar el malware a otros dispositivos mediante la herramienta Android Debug Bridge (ADB).

Historial de Sandworm

Sandworm, también conocido como FROZENBARENTS, Iron Viking, y otros nombres, pertenece al Directorio Principal de Inteligencia de Rusia (GRU). Activo desde 2014, este grupo es conocido por sus campañas cibernéticas disruptivas y destructivas.

Descripción del Malware

Este consta de múltiples componentes diseñados para acceder y exfiltrar información de teléfonos Android. Además de escanear dispositivos, el malware ofrece acceso SSH y configura TOR con un servicio oculto que redirige a una versión modificada de Dropbear.

Persistencia y Exfiltración

La persistencia en el dispositivo se logra reemplazando el daemon netd legítimo de Android.

La compilación de datos del dispositivo ocurre diariamente, mientras que la información militar sensible se extrae cada 10 minutos.

Opinión de las Agencias

Las agencias señalaron que los componentes de este malware son de baja a media sofisticación. Aunque carecen de técnicas básicas de ofuscación, muchos dispositivos Android no tienen un sistema de detección basado en el host.

Otras Amenazas Cibernéticas

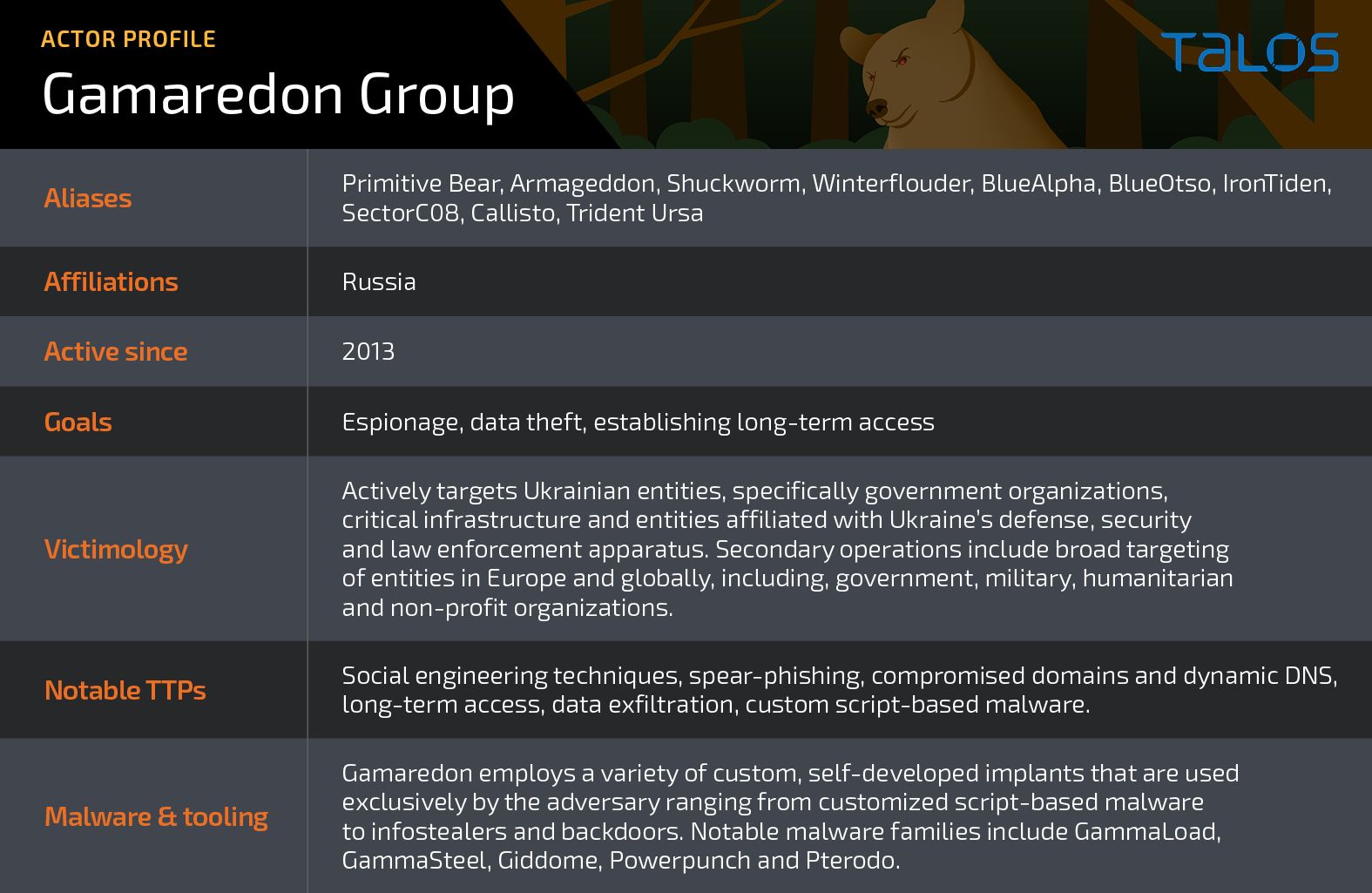

El Centro Nacional de Coordinación de Ciberseguridad de Ucrania (NCSCC) destacó los esfuerzos de phishing de otro grupo de hackers respaldado por el Kremlin, conocido como Gamaredon.

Este grupo ha atacado repetidamente a Ucrania desde 2013, con el objetivo de obtener datos sensibles.