Resumen: Los investigadores de ciberseguridad están observando un creciente número de aplicaciones maliciosas de Android que logran evitar ser detectadas por software antivirus móvil. El truco radica en el método de compresión del APK (Android Package).

El Ingenioso Método de Compresión

Las aplicaciones maliciosas están utilizando un método de compresión desconocido o no soportado. Al hacerlo, los investigadores (y, en última instancia, los programas AV) no pueden descomprimir el APK para analizarlo y, por lo tanto, no pueden considerar una aplicación como maliciosa.

Sin embargo, el sistema operativo Android (específicamente Android 9 y versiones más recientes) no tiene problemas para ejecutar estas aplicaciones. Las versiones más antiguas de Android no admiten estas aplicaciones.

Miles de APKs en Circulación

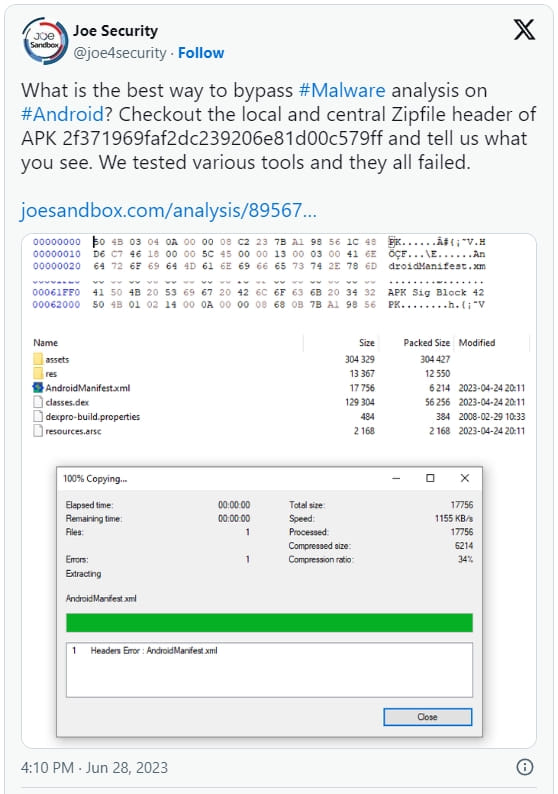

Según BleepingComputer, el método fue detectado por primera vez por Joe Security, que demostró en Twitter cómo un APK evita ser analizado pero aún se ejecuta normalmente en un dispositivo Android.

Zimperium y zLab también investigaron el fenómeno. El informe más reciente de zLab indica que actualmente hay alrededor de 3,300 APKs evadiendo la detección de esta manera.

La buena noticia es que ninguna de estas aplicaciones se encuentra en la Google Play Store. Esto significa que se distribuyen a través de otros canales, lo que dificulta su seguimiento y eliminación.

Recomendaciones para los Usuarios

El informe de Zimperium proporciona una lista de hashes de aplicaciones, lo que permite a los usuarios identificar si tienen alguna de las aplicaciones maliciosas instaladas en sus dispositivos.

Se recomienda encarecidamente desinstalar estas aplicaciones y escanearlas con una aplicación antivirus de Android después para asegurarse de que no queden rastros maliciosos.

Además, se aconseja a los usuarios que sean especialmente cautelosos con las aplicaciones que solicitan permisos extraordinarios.

Otros Métodos de Evasión

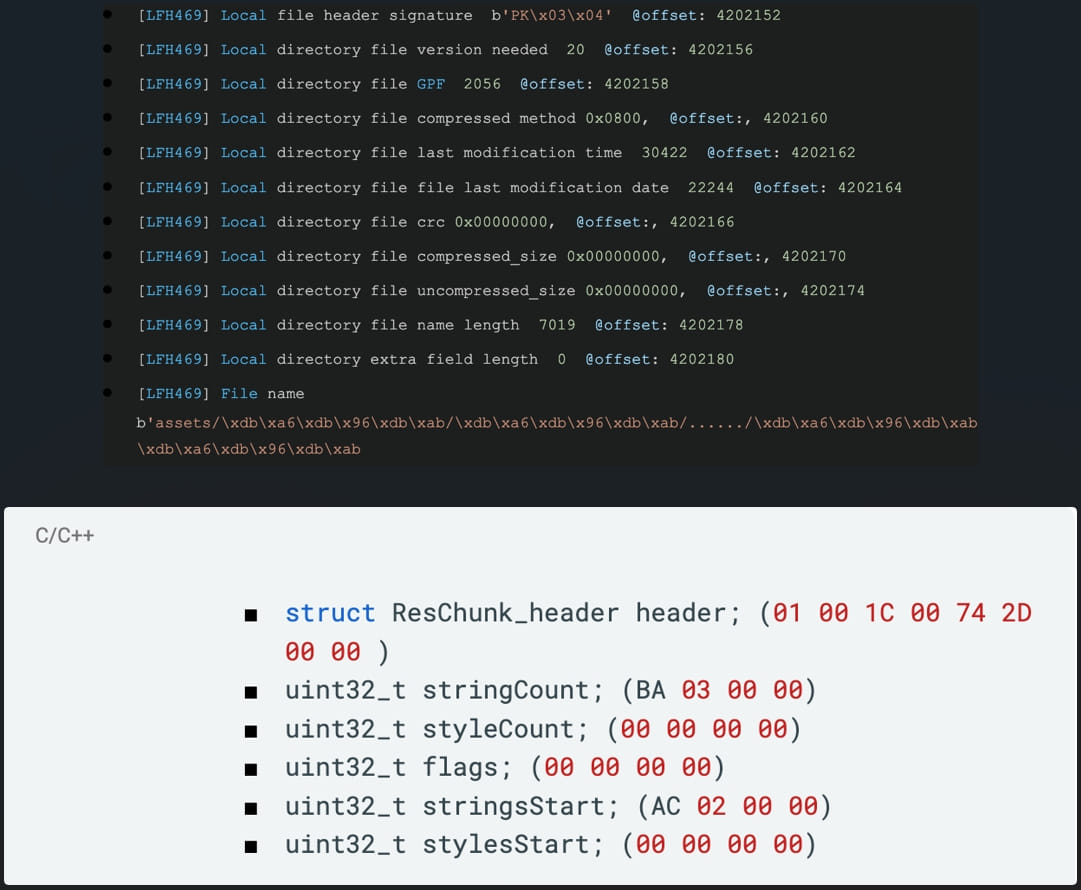

No solo se utiliza el método de compresión para evitar el análisis. Zimperium señala que los APKs vienen con nombres de archivo de más de 256 bytes, lo que provoca que las herramientas de análisis se bloqueen.

Además, el archivo AndroidManifest.XML está corrompido y los String Pools están mal formados.

Este nuevo método de evasión destaca la importancia de mantenerse informado y ser cauteloso al descargar aplicaciones, especialmente de fuentes desconocidas.

Es esencial contar con herramientas de seguridad actualizadas y seguir las recomendaciones de expertos en ciberseguridad para proteger nuestros dispositivos y datos.