Introducción a la amenaza continua de QakBot

QakBot, también conocido como QBot y Pinkslipbot, ha sido una presencia constante en el panorama de amenazas desde su origen como un troyano bancario basado en Windows en 2007.

A pesar de los esfuerzos para interrumpir su infraestructura, los actores de amenaza detrás de este malware siguen activos y adaptándose a las defensas modernas.

Resumen de la actividad y persistencia de QBot

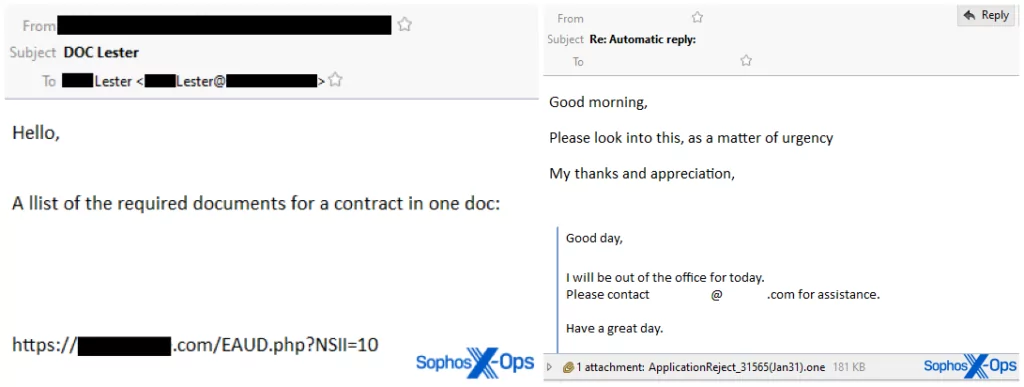

Desde principios de agosto de 2023, se ha vinculado a los actores de amenaza detrás del malware QBot con una campaña de phishing en curso que llevó a la entrega de Ransom Knight (también conocido como Cyclops) y Remcos RAT.

Esto sugiere que las operaciones de las fuerzas del orden no afectaron la infraestructura de entrega de spam de los operadores de QBot, sino solo sus servidores de comando y control.

Ataques recientes: Utilización de Ransom Knight y Remcos RAT

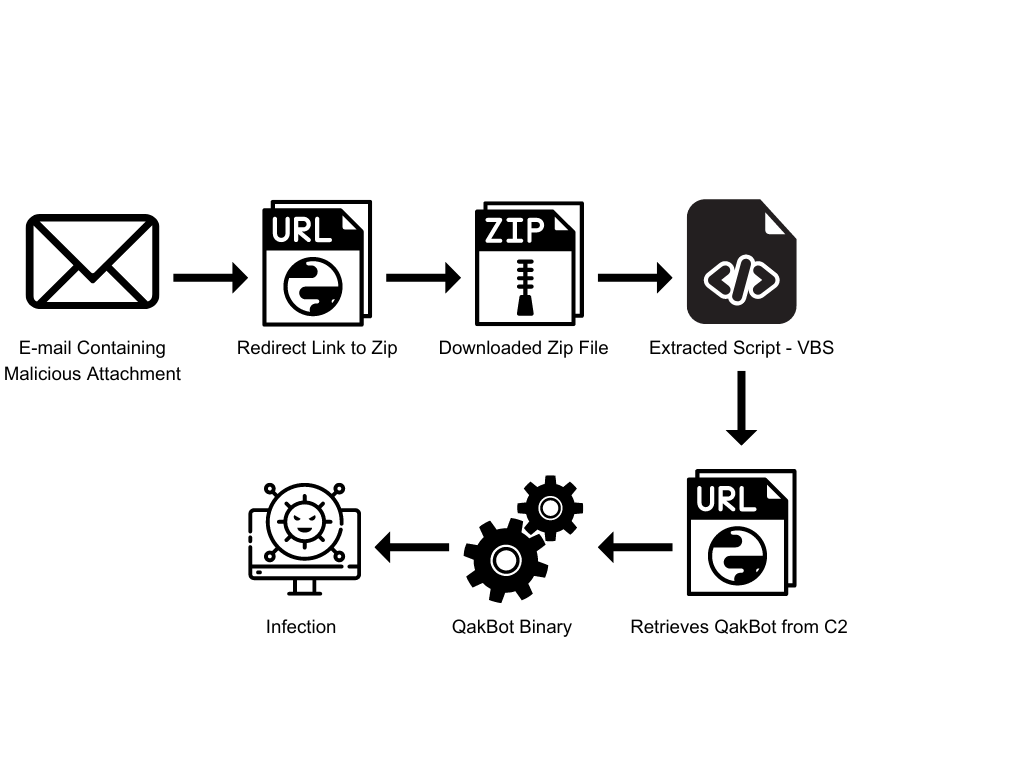

La actividad más reciente, que comenzó justo antes de la interrupción, comienza con un archivo LNK malicioso distribuido probablemente a través de correos electrónicos de phishing.

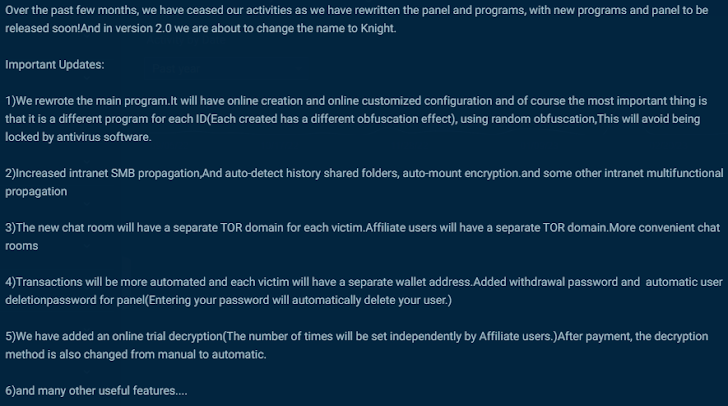

Al ejecutarse, este archivo desencadena la infección y finalmente despliega el ransomware Ransom Knight, una reinvención reciente del esquema de ransomware como servicio (RaaS) de Cyclops.

Análisis del modus operandi de QBot

QakBot ha desarrollado capacidades para entregar cargas útiles adicionales, incluido el ransomware. Los archivos ZIP que contienen los archivos LNK también se han observado incorporando complementos de Excel (.XLL) para propagar el Remcos RAT, lo que facilita el acceso persistente a los puntos finales.

Esfuerzos en curso para combatir a QBot: Perspectivas de las operaciones de las fuerzas del orden

En agosto de 2023, la notoria operación de malware recibió un golpe como parte de una operación llamada Duck Hunt. A pesar de estos esfuerzos, los actores de amenaza detrás de QBot siguen siendo una amenaza significativa y es probable que continúen siéndolo en el futuro.

Implicaciones y riesgos para organizaciones e individuos

Dada la persistencia de los operadores, podrían optar por reconstruir la infraestructura de QBot para reanudar completamente su actividad previa a la interrupción. Esto subraya la necesidad de que las organizaciones estén siempre alerta y actualizadas en sus defensas contra amenazas como QBot.

Conclusión: La necesidad de vigilancia y defensa proactiva contra QBot

El panorama de amenazas cibernéticas está en constante evolución, y QBot es un testimonio de la adaptabilidad y resistencia de los actores de amenazas. Las organizaciones deben adoptar un enfoque proactivo para defenderse contra estas amenazas, manteniéndose informadas y actualizadas sobre las últimas tácticas, técnicas y procedimientos utilizados por estos actores maliciosos.

¿Cuál es el estado actual de las actividades de los actores de amenaza de QBot?

A pesar de los esfuerzos para interrumpir su infraestructura, los actores de amenaza de QBot siguen activos y llevando a cabo campañas de phishing.

¿Cómo están utilizando los actores de amenaza de QBot Ransom Knight y Remcos RAT en sus ataques recientes?

Utilizan un archivo LNK malicioso distribuido a través de correos electrónicos de phishing que, al ejecutarse, desencadena la infección y despliega el ransomware Ransom Knight.

¿Cuáles son los riesgos y las implicaciones para las organizaciones e individuos que son el objetivo de QBot?

Las organizaciones e individuos corren el riesgo de sufrir ataques de ransomware, pérdida de datos y acceso no autorizado a sus sistemas.

¿Existen esfuerzos en curso por parte de las agencias de aplicación de la ley para combatir a QBot y sus operadores?

Sí, en agosto de 2023, hubo una operación llamada Duck Hunt dirigida a interrumpir la operación de malware de QBot.