Actualización sobre la vulnerabilidad de Facebook (13 de junio de 2023)

La vulnerabilidad de Facebook que se detalló en el artículo original ya no existe. No se puede hackear una cuenta solo con un número telefónico, según nuestros conocimientos.

Sí, hay vulnerabilidades en la plataforma, pero Facebook tiene un programa de recompensas para errores. Este programa invita a investigadores externos a revelar problemas de manera responsable antes de que los atacantes los exploten.

La forma más común en que los ciberdelincuentes acceden a Facebook u otras cuentas de redes sociales, como Instagram y Twitter, es a través de spam y phishing.

La empresa Meta, propietaria de Facebook, debe enfrentar phishing, la propagación de enlaces maliciosos y aplicaciones peligrosas todos los días.

Es posible que también hayas experimentado el problema de la clonación e personificación de cuentas, utilizadas por los ciberdelincuentes para acceder a los amigos y estafarlos.

Si tu cuenta ha sido comprometida o sospechas que un amigo está siendo suplantado, puedes reportar el problema a Facebook a través de este portal.

Vulnerabilidad anterior de Facebook con el número telefónico (16 de junio de 2016)

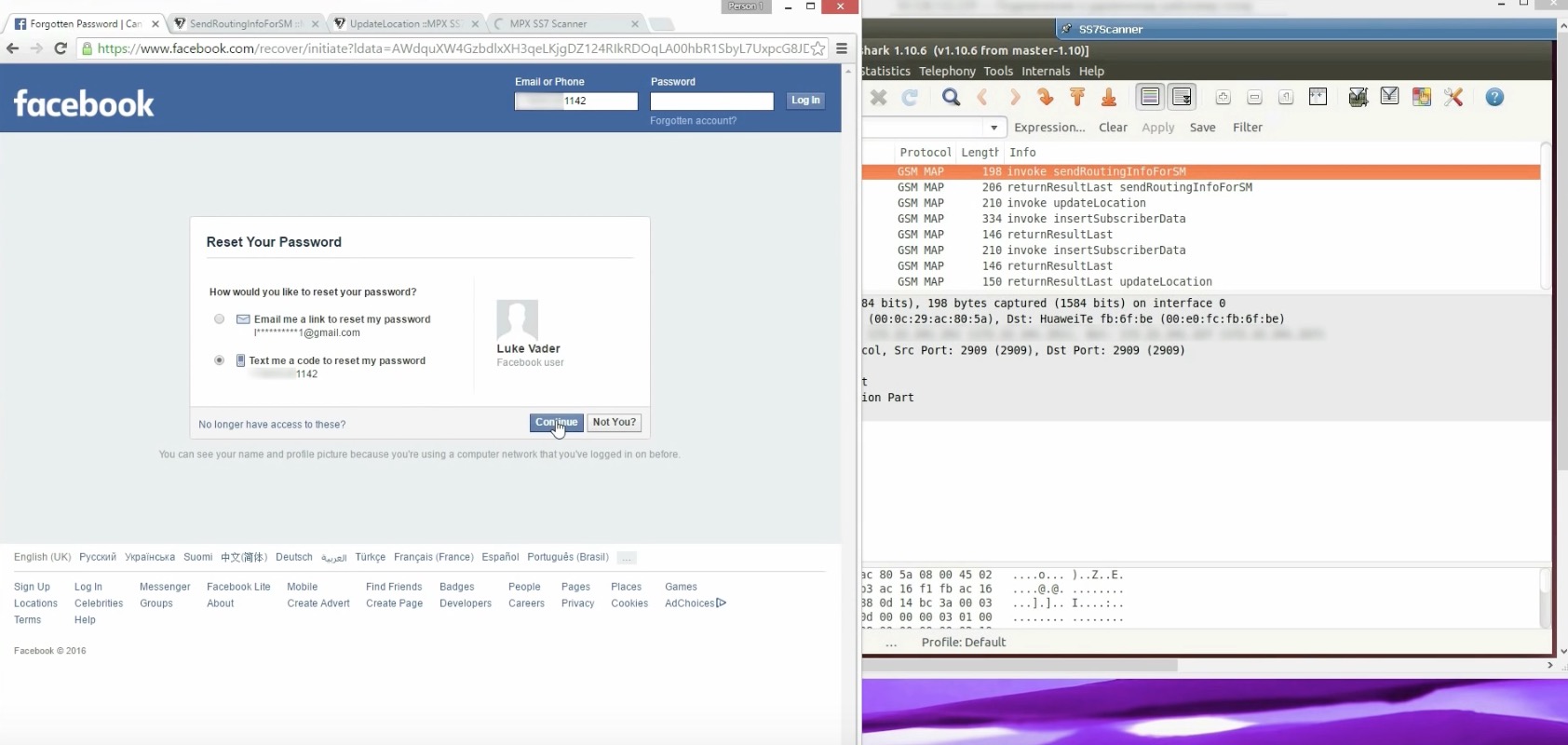

Fue posible vulnerar cuentas de Facebook utilizando solo un número de teléfono, según advirtieron los investigadores. Un equipo de seguridad de Positive Technologies afirmó que, si conocías el número de teléfono de la víctima, podías acceder a su cuenta de Facebook asociada debido a fallos de seguridad en el protocolo SS7.

Forbes informó que hay una sección de la infraestructura central de telecomunicaciones que ha sido vulnerable al exploit durante los últimos cinco años.

El SS7 es un protocolo desarrollado en 1975 que se usa en todo el mundo para definir cómo las redes en una red telefónica pública conmutada (PSTN) intercambian información a través de una red de señalización digital.

Sin embargo, una red basada en SS7 confiará, por defecto, en los mensajes enviados a través de ella, sin importar su origen. El fallo de seguridad se encuentra en la red y en cómo SS7 maneja estas solicitudes, no en la plataforma de Facebook.

Los ciberatacantes solo tenían que seguir el procedimiento de «¿Olvidaste la cuenta?» en la página principal de Facebook, y cuando se les pedía un número de teléfono o dirección de correo electrónico, proporcionaban el número de teléfono legítimo.

Una vez que Facebook enviaba un mensaje SMS con el código de un solo uso para acceder a la cuenta, el fallo de seguridad SS7 se podía explotar para desviar este código al dispositivo móvil del atacante, dándoles acceso a la cuenta de la víctima.

La víctima debía haber vinculado su número de teléfono a la cuenta objetivo. Como este fallo de seguridad se encuentra en la red de telecomunicaciones y no en los dominios en línea, este ataque también funcionaría contra cualquier servicio web que use el mismo procedimiento de recuperación de cuenta, como Gmail y Twitter.

El uso de la verificación en dos pasos es cada vez más crucial, pero hasta que no se resuelvan las vulnerabilidades en los servicios de telecomunicaciones, el uso de métodos de recuperación de correo electrónico podría ser el camino a seguir.

Esto, junto con el uso de contraseñas muy fuertes y complejas para cualquier cuenta de correo electrónico principal que uses para mantener otros servicios en línea.