Tabla de Contenidos

La capacidad de extraer información de un motor de búsqueda como Google va más allá de la simple búsqueda de términos.

Los Google Dorks, un conjunto de operadores de búsqueda avanzados, pueden ser utilizados por los hackers éticos para encontrar información escondida en las profundidades de Internet.

Aunque este artículo se enfoca en su uso para el hacking ético, es esencial recordar que estas técnicas deben utilizarse de manera responsable y legal.

¿Qué son Google Dorks?

Los Google Dorks son operadores de búsqueda avanzados que se utilizan en Google para encontrar información que no está fácilmente disponible en un sitio web.

Estos operadores pueden ser utilizados para refinar los resultados de búsqueda y extraer detalles que de otro modo serían difíciles de encontrar.

Operadores de Búsqueda

Aquí hay algunos ejemplos de los operadores de búsqueda que se pueden usar en un Google Dork:

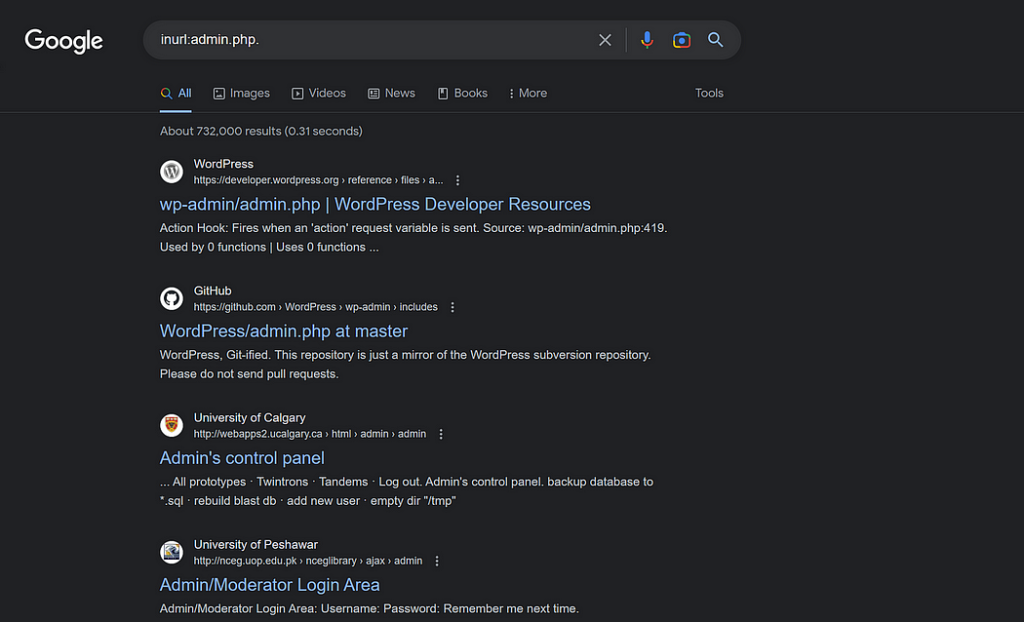

site:Este operador muestra los resultados de un sitio web específico. Ejemplo:site:ejemplo.com.filetype:Este operador busca archivos de un tipo específico. Ejemplo:filetype:pdf.inurl:Este operador se utiliza para buscar palabras específicas en la URL de un sitio web. Ejemplo:inurl:admin.intext:Este operador se utiliza para buscar una cadena de texto en el contenido de una página. Ejemplo:intext:"password".intitle:Este operador se utiliza para buscar un texto específico en el título de la página. Ejemplo:intitle:"index of".cache:Este operador muestra la versión de la página como fue indexada por Google.link:Este operador muestra las páginas que tienen enlaces a una página específica.related:Este operador muestra las páginas que Google considera similares a una página específica.info:Este operador muestra información sobre una página específica.stocks:Este operador muestra información sobre una acción específica.book:Este operador muestra información sobre un libro específico.phonebook:Este operador muestra las entradas del directorio telefónico para un nombre específico.movie:Este operador muestra información sobre una película específica.music:Este operador muestra información sobre una música o un artista específico.weather:Este operador muestra el pronóstico del tiempo para una ubicación específica.map:Este operador muestra un mapa de una ubicación específica.bookmarks:Este operador muestra los marcadores públicos de un usuario de Google específico.inanchor:Este operador se utiliza para buscar un texto específico en el texto de los enlaces que apuntan a una página. Ejemplo:inanchor:"ejemplo".source:Este operador muestra noticias de una fuente específica.daterange:Este operador muestra resultados dentro de un rango de fechas específico.stock:Este operador muestra el stock de una compañía específica.

Estos operadores se pueden combinar para buscar información específica.

Google Dorks en el Hacking Ético

En el mundo del hacking ético, los Google Dorks pueden ser muy útiles. Aquí hay algunas formas en las que los hackers éticos pueden utilizar los Google Dorks:

1. Descubrimiento de Vulnerabilidades

Los Google Dorks pueden ser utilizados para encontrar páginas web con vulnerabilidades específicas. Por ejemplo, inurl:php?id= es un dork que se utiliza para encontrar páginas web que podrían ser vulnerables a ataques de inyección SQL.

2. Búsqueda de Archivos Sensibles

Los Google Dorks también pueden ser utilizados para encontrar archivos sensibles que pueden haber sido inadvertidamente expuestos en Internet. Por ejemplo, filetype:env intext:DB_PASSWORD podría ser utilizado para encontrar archivos .env que contienen contraseñas de base de datos.

3. Extracción de Información

Los Google Dorks también pueden ser utilizados para extraer información de un sitio web. Aqui una lista en la que los hackers pueden usarlos para encontrar informacion vulnerable:

site:ejemplo.com inurl:adminEste Dork podría ser utilizado para encontrar páginas de administración que podrían estar inadvertidamente expuestas al público.site:ejemplo.com filetype:sqlEste Dork podría ser utilizado para encontrar archivos SQL que podrían contener información sensible.site:ejemplo.com inurl:.php?id=Este Dork se utiliza a menudo para encontrar páginas web que podrían ser vulnerables a ataques de inyección SQL.site:ejemplo.com ext:doc | ext:docx | ext:odt | ext:pdf | ext:rtf | ext:sxw | ext:psw | ext:ppt | ext:pptx | ext:pps | ext:csvEste Dork puede ser utilizado para buscar una variedad de archivos de documentos que podrían contener información sensible.site:ejemplo.com intext:"@ejemplo.com"Este Dork podría ser utilizado para encontrar direcciones de correo electrónico asociadas con el dominio ejemplo.com.site:ejemplo.com filetype:env intext:DB_USERNAME | intext:DB_PASSWORDEste Dork podría ser utilizado para encontrar archivos .env que podrían contener credenciales de base de datos.site:ejemplo.com inurl:wp-content | inurl:wp-includesEste Dork puede ser utilizado para encontrar sitios que utilizan WordPress, lo que podría indicar posibles vulnerabilidades.site:ejemplo.com intitle:"index of /"Este Dork puede ayudar a encontrar directorios abiertos que contienen archivos que podrían no haberse destinado a ser públicos.site:ejemplo.com inurl:loginEste Dork puede ayudar a encontrar páginas de inicio de sesión que podrían ser susceptibles a ataques de fuerza bruta o inyección de SQL.site:ejemplo.com filetype:logEste Dork puede ser utilizado para encontrar archivos de registro que podrían contener información sensible.

Consideraciones Éticas y Legales

Es fundamental recordar que, aunque los Google Dorks pueden ser utilizados para obtener información valiosa, también pueden ser utilizados de manera poco ética y potencialmente ilegal.

Deben utilizarse de manera responsable y con el consentimiento del propietario del sitio web. Si se descubre una vulnerabilidad, debe notificarse al propietario del sitio de manera responsable.

Conclusión

Los Google Dorks son una herramienta increíblemente poderosa en el arsenal de un hacker ético. Permiten la extracción de información detallada y pueden ser utilizados para identificar y corregir vulnerabilidades de seguridad.

Sin embargo, como cualquier herramienta poderosa, deben ser utilizados de manera ética y responsable.

Articulo Similar: Google Search con IA Generativa